什么是WannaCrypt勒索病毒?

北京时间2017年5月12日晚上22点30分左右,全英国上下16家医院遭到大范围网络攻击,医院的内网被攻陷,导致这16家机构基本中断了与外界联系,内部医疗系统几乎停止运转,很快又有更多医院的电脑遭到攻击,这场网络攻击迅速席卷全球。

这场网络攻击的罪魁祸首就是一种叫WannaCrypt的勒索病毒。

勒索病毒本身并不是什么新概念,勒索软件Ransomware最早出现在1989年,是由Joseph Popp编写的叫"AIDS Trojan"(艾滋病特洛伊木马)的恶意软件。在1996年,哥伦比亚大学和IBM的安全专家撰写了一个叫Cryptovirology的文件,明确概述了勒索软件Ransomware的概念:利用恶意代码干扰中毒者的正常使用,只有交钱才能恢复正常。

最初的勒索软件和现在看到的一样,都采用加密文件、收费解密的形式,只是所用的加密方法不同。后来除了加密外,也出现通过其他手段勒索的,比如强制显示色情图片、威胁散布浏览记录、使用虚假信息要挟等形式,向受害者索取金额的勒索软件,这类勒索病毒在近几年来一直不断出现。

被WannaCrypt勒索病毒侵入的电脑都会显示上图要求赎金的信息

本次肆虐的WannaCry也是同样的勒索方式,病毒通过邮件、网页甚至手机侵入,将电脑上的文件加密,受害者只有按要求支付等额价值300美元的比特币才能解密,如果7天内不支付,病毒声称电脑中的数据信息将会永远无法恢复。

勒索病毒是怎么加密的?

在提到加密原理之前,首先要来科普一个概念:RSA加密算法,RSA公钥加密是一种非对称加密算法,包含3个算法:KeyGen(密钥生成算法),Encrypt(加密算法)以及Decrypt(解密算法)。

其算法过程需要一对密钥(即一个密钥对),分别是公钥(公开密钥)和私钥(私有密钥),公钥对内容进行加密,私钥对公钥加密的内容进行解密。“非对称”这三个字的意思是,虽然加密用的是公钥,但拿着公钥却无法解密。

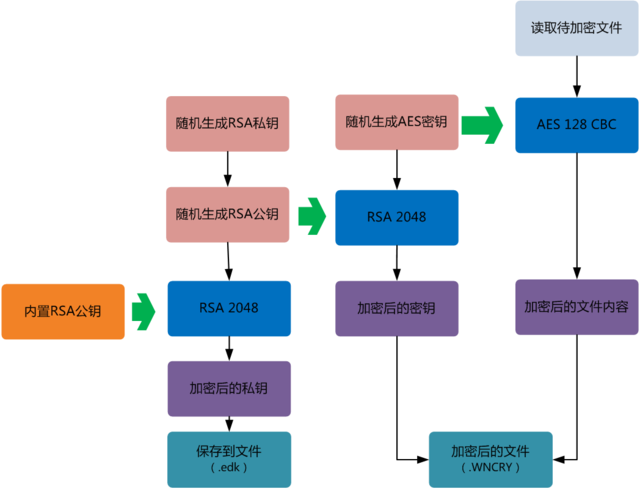

这次WannaCrypt勒索病毒使用的就是2048位密钥长度的RSA非对称加密算法对内容进行加密处理。通过随机生成的AES密钥、使用AES-128-CBC方法对文件进行加密,然后将对应的AES密钥通过RSA-2048加密,再将RSA加密后的密钥和AES加密过的文件写入到最终的.WNCRY文件里。(感谢评论里的朋友指正)简单来说,就是用一个非常非常复杂的钥匙,把你的文件锁上了。能解开的钥匙掌握在黑客手里,你没有;而以现在的计算能力,也基本没有办法强行破解。

这次WannaCrypt勒索病毒使用的就是2048位密钥长度的RSA非对称加密算法对内容进行加密处理。通过随机生成的AES密钥、使用AES-128-CBC方法对文件进行加密,然后将对应的AES密钥通过RSA-2048加密,再将RSA加密后的密钥和AES加密过的文件写入到最终的.WNCRY文件里。(感谢评论里的朋友指正)简单来说,就是用一个非常非常复杂的钥匙,把你的文件锁上了。能解开的钥匙掌握在黑客手里,你没有;而以现在的计算能力,也基本没有办法强行破解。

图片来源:腾讯安全联合实验室(http://slab.qq.com/news/tech/1575.html)